Ime domenske imene sistema Varnostni podaljški ali DNSSEC je zbirka razširitev za zavarovanje protokola DNS. To je ena od načinov za zaščito strežnika DNS, skupaj z Zaklepanje predpomnilnika DNS in DNS Vtični bazen . Za zaščito vašega sistema uporablja kriptografske podpise za potrditev odzivov DNS. V tej objavi bomo videli, kako lahko Konfigurirajte DNSSEC na Windows Server

Konfigurirajte DNSSEC na Windows Server

DNSSEC Izboljša varnost DNS z uporabo kriptografskih podpisov za potrditev odzivov DNS, kar zagotavlja njihovo pristnost in integriteto. Ščiti pred skupnimi grožnjami, kot sta ponarejanje DNS in poselitev predpomnilnika, zaradi česar je infrastruktura DNS bolj zanesljiva. S podpisom DNS cone DNSSEC doda plast validacije, ne da bi spremenil osnovni mehanizem za odziv na poizvedbe. To zagotavlja, da podatki DNS ostanejo varni med prenosom in zagotavljajo zanesljivo okolje za uporabnike in organizacije. Ker je naš glavni cilj zavarovati vaš strežnik DNS, bomo konfigurirali ne samo DNSSEC, ampak tudi DNS Bazen vtičnice in zaklepanje predpomnilnika DNS.

izbriši

Če želite konfigurirati DNSSEC, DNS vtičnice in zaklepanje predpomnilnika DNS, lahko sledite spodnjim korakom.

- Konfigurirajte DNSSEC

- Konfigurirajte politiko skupine

- DNS Vtični bazen

- Zaklepanje predpomnilnika DNS

Podrobno se pogovorimo o njih.

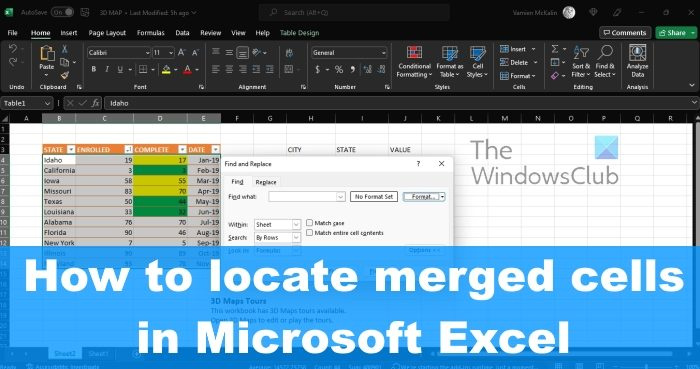

1] Konfigurirajte DNSSEC

Najprej začnimo z nastavitvijo DNSSEC v našem krmilniku domene. Če želite to storiti, morate slediti spodnjim korakom.

- Odprite Server Manager.

- Potem pojdi na Orodja> DNS.

- Nato razširite strežnik Znano iskalno območje, Z desno miškino tipko kliknite krmilnik domene in izberite DNSSEC> Podpišite območje .

- Enkrat Čarovnik za podpisovanje cone se prikaže, kliknite Naprej.

- Izberite Prilagodite parametre podpisovanja cone in kliknite Naprej.

- Če ste na Ključni mojster okno, odkljukajte Kot ključni glavni strežnik strežnika DNS je izbran kot ključni glavni in kliknite Naprej.

- Ko ste na Vmesnik tipke za podpisovanje ključa (KSK), Kliknite na dodaj.

- Pojdite skozi možnosti in pravilno morate izpolniti vsa polja. To morate izpolniti v skladu z zahtevami organizacije in nato dodati ključ.

- Ko dodate, kliknite Naprej.

- Ko pridete do Ključ za podpisovanje cone (ZSK) Možnost, kliknite Dodaj, izpolnite obrazec in shranite. Kliknite Naprej.

- Na Naslednji varno (NSEC) Zaslon, izpolnite podrobnosti. NSEC (naslednji varno) je zapis DNSSEC, ki se uporablja za dokazovanje neobstoja domenskega imena z zagotavljanjem imen, ki prihajajo pred in po njem v coni DNS, in zagotavlja, da je odziv overjen in proti posedu.

- Ko ste na zaslonu TA, označite Omogočite distribucijo sidrišč za to preverjanje območja in Omogoči samodejno posodobitev sidrišč Trust na prevračanju ključa potrditvena polja. Kliknite Naprej.

- Na Parametri podpisovanja in volišča Zaslon, vnesite podrobnosti DS in kliknite Naprej.

- Končno pojdite skozi povzetek in kliknite naslednji.

- Ko dobite uspešno sporočilo, kliknite zaključek.

Po konfiguraciji cone morate iti Trust Point> Ae> Ime domene v upravitelju DNS za potrditev.

2] konfigurirajte politiko skupine

Po konfiguriranju območja moramo s pomočjo pripomočka za upravljanje politike skupinske politike narediti nekaj sprememb. Če želite to storiti, sledite spodnjim korakom.

- Odprite Upravljanje skupinskih politik program.

- Zdaj moraš iti Gozd: Windows.Ae> Domene> Windows.Ae> Z desno miškino tipko kliknite privzeto domensko politiko, in izberite Uredi.

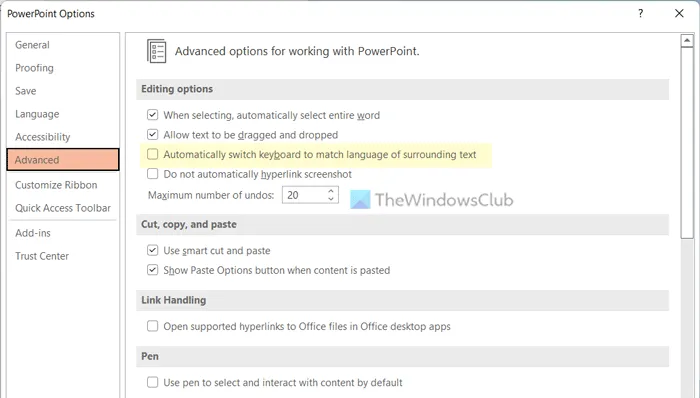

- Pomaknite se do Računalniška konfiguracija> Pravilniki> Nastavitve sistema Windows> Kliknite pravilnik o ločljivosti imena v uredniku za upravljanje politik.

- V desnem podoknu, pod Ustvari pravila , vnesite Windows.ae v polju pripona, da pravilo uporabite za pripono imena.

- Preverite oboje Omogoči DNSSEC v tem pravilu in Od odjemalcev DNS zahtevajo, da potrdijo podatke in naslov naslova polja, nato kliknite Ustvari Za dokončanje pravila.

Tako lahko konfigurirate DNSSEC. Vendar naše delo ni opravljeno. Za zavarovanje strežnika bi morali konfigurirati bazen DNS vtičnice in zaklepanje predpomnilnika DNS

3] bazen vtičnice DNS

bližnjica do lepljivih zapiskov

DNS Vtični bazen izboljšuje varnost DNS, tako da izvorna vrata naredijo naključna za odhodne poizvedbe, zaradi česar napadalci težje napovedujejo in izkoriščajo transakcije. Odpreti morate PowerShell kot administrator in zaženite naslednji ukaz.

865EF192AB58CF3654F1752ffBD1F77070B1140EAli

214fd461BB408B49E032CFBFE16006C70D9c5cfdMorate preveriti SocketpoolSize da poznate trenutno velikost bazena.

Naš cilj je povečati velikost vtičnice; Večja kot je vrednost, boljša je zaščita. Če želite to storiti, morate zagnati naslednji ukaz.

41E972EDDEE3C9BA8F491AFAAAAACA7C6D2BAB6fOpomba: Vrednost je lahko le med 0 - 10000.

Znova zaženite svoj strežnik DNS in že boste pripravljeni.

4] DNS zaklepanje predpomnilnika

DNS zaklepanje preprečuje, da bi se predpomnjeni zapisi DNS med TTL prepisali, kar zagotavlja celovitost podatkov in zaščito pred zastrupitvijo s predpomnilnikom. Za preverjanje vrednosti moramo zagnati naslednji ukaz.

F2D88657FC2627B191224D13587132C6768A844Mora biti 100; Če ni, zaženite spodaj omenjeni ukaz, da ga nastavite na 100.

Set-DnsServerCache –LockingPercent 100

Če sprejmete te ukrepe, bo vaš strežnik DNS varen.

Preberite: Kako spremeniti strežnik DNS z ukaznim pozivom ali PowerShell

Ali Windows Server podpira DNSSEC?

Da, Windows Server podpira DNSSEC in vam omogoča, da ga konfigurirate za zavarovanje con DNS. Uporablja digitalne podpise za potrditev odzivov DNS in preprečevanje napadov, kot je ponarejanje. DNSSEC lahko omogočite prek ukazov DNS Manager ali PowerShell.

Preberite: Omogočite in konfigurirajte staranje in čiščenje DNS v sistemu Windows Server

Kako konfiguriram DNS za Windows Server?

Če želite konfigurirati DNS na Windows Server, moramo najprej namestiti vlogo strežnika DNS. Ko končamo, moramo dodeliti statični IP naslov in konfigurirati vnos DNS. Priporočamo, da preverite naš vodnik, kako Namestite in konfigurirajte DNS na Windows Server.

signal proti telegramu

Tudi preberite: Spremenite nastavitve DNS v sistemu Windows 11 enostavno.

![Illustrator ne more odpreti ali brati datotek [Popravek]](https://prankmike.com/img/illustrator/DF/illustrator-cannot-open-or-read-files-fix-1.jpg)